Balancer.fi BGP Hijacking攻击分析’的结果如下:

'Balancer.fi BGP Hijacking分析结果如下:'

BGP Hijacking攻击导致Balancer.fi安全事件分析

事件背景

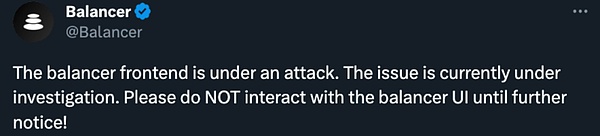

2023年9月20日,据慢雾区情报,Balancer.fi受到了BGP Hijacking攻击,访问该网站的链接后,钱包会遭受钓鱼攻击。

慢雾安全团队立即展开分析,根据CloudFlare的BGP Origin Hijack-17957显示,AS13335受害者列表中包含Balancer.fi所属的AS13335。目前访问该网站会收到CloudFlare的钓鱼安全提醒。

具体分析

-

查询域名为Balancer.fi的DNS解析记录,A记录中地址为104.21.37.47和172.67.203.244。这两个IP地址所属的BGP AS区域号为AS13335,并且该AS属于CloudFlare。

-

根据CloudFlare的记录显示,AS13335在BGP Origin Hijack攻击的AS列表中。

-

发现Balancer.fi的HTTPS证书被更换为攻击者的证书。

-

目前访问https://app.balancer.fi会收到CloudFlare的钓鱼安全提醒。

-

经过分析,发现app.balancer.fi的前端存在恶意的JavaScript代码。

-

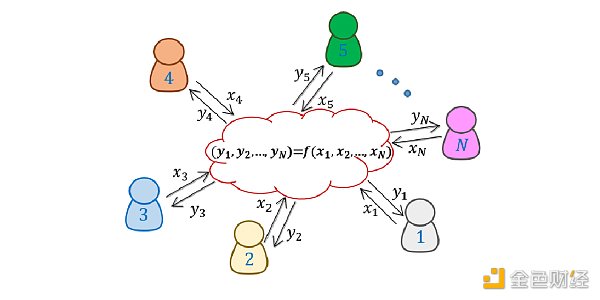

用户使用钱包连接app.balancer.fi站点后,恶意脚本会自动判断连接用户的余额并进行钓鱼攻击。

-

通过对恶意的JS文件进行分析,得到以下恶意地址:

- 0x00006DEAcd9ad19dB3d81F8410EA2B45eA570000

- 0x645710Af050E26bB96e295bdfB75B4a878088d7E

- 0x0000626d6DC72989e3809920C67D01a7fe030000

慢雾安全团队提醒用户,目前针对Balancer的BGP攻击还在持续进行,请暂时停止访问app.balancer.fi站点,避免遭受攻击。

解决方案

针对BGP Hijacking攻击,可以采取以下解决方案:

- 自建监控,监控用户自用网段的BGP变化,进行告警;

- 使用慢雾MistEye系统,提供链上链下安全监测服务,具备前后端、证书等信息的监控能力,可以实现监控网页、JS、证书等信息的变化,发现异常实时告警;

- 采购成熟产品,如Akamai。Akamai有全球BGP动态监控大数据服务,客户可以选择监控自用的特定网段的BGP变化,以随时跟进安全问题。

总结

经过慢雾安全团队深入地分析,该事件为BGP Hijacking攻击导致的安全事件。这是针对Balancer.fi进行的一次有目的性的BGP Hijacking攻击,攻击者选的攻击时间点、证书伪造、AS控制等操作一气呵成。

最后需要提醒的是,许多运营商已经很清楚BGP Hijacking攻击的风险,并为此做了充分准备。但不少项目方并不是很清楚,特别是对AS变化引起的网络路径变化这类风险没有充分的准备和响应措施,所以将来这类攻击可能会重复出现。

因此,慢雾安全团队建议项目方、互联网服务提供商和服务器托管商应该认识到这类事件的风险,并协同防御,避免此类事件再次发生。如果需要协助,可以联系慢雾安全团队。